计算机基础知识点:加密技术。

加密方法

加密方法分两大类:

- 单钥加密(private key cryptography):加密和解密过程都用同一套密码

- 双钥加密(public key cryptography):加密和解密过程用的是两套密码

历史上,人类传统的加密方法都是前一种,比如二战期间德军用的Enigma电报密码。莫尔斯电码也可以看作是一种单钥加密方法。

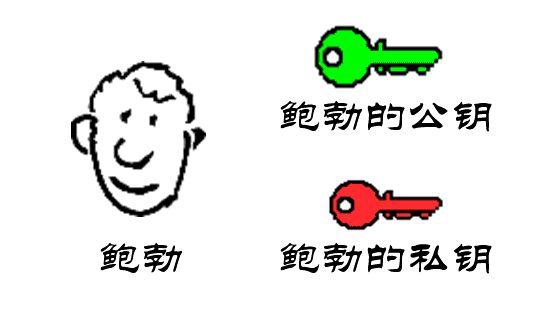

在单钥加密的情况下,密钥只有一把,所以密钥的保存变得很重要,一旦密钥泄漏,密码也就被破解。在双钥加密的情况下,密钥有两把,一把是公开的 公钥,还有一把是不公开的 私钥。(注意此处 公私 和开始处 private public 字眼的混淆)

目前,通用的单钥加密算法为DES(Data Encryption Standard),通用的双钥加密算法为RSA( Rivest-Shamir-Adleman),都产生于上个世纪70年代。

下面主要介绍后一种。

双钥加密的原理如下:

- 公钥和私钥是 一一对应 的关系,有一把公钥就必然有一把与之对应的、独一无二的私钥,反之亦成立。

- 所有的(公钥, 私钥)对都是不同的。

- 用公钥可以解开私钥加密的信息,反之亦成立。

- 同时生成公钥和私钥应该相对比较容易,但是从公钥推算出私钥,应该是很困难或者是不可能的。

- 在双钥体系中,公钥用来加密信息,私钥用来 数字签名。

因为任何人都可以生成自己的(公钥,私钥)对,所以为了防止有人散布伪造的公钥骗取信任,就需要一个 可靠的第三方机构 来生成经过认证的(公钥,私钥)对。比如,之前世界上最主要的数字服务认证商是位于美国加州的Verisign公司,它的主要业务就是分发RSA 数字证书。

数字签名(digital signature)和数字证书(digital certificate)

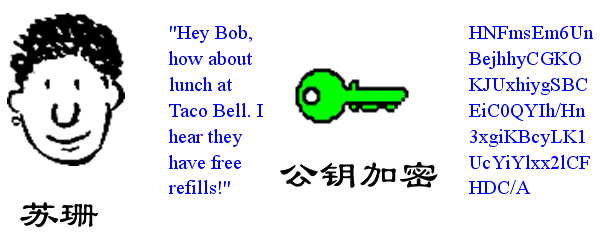

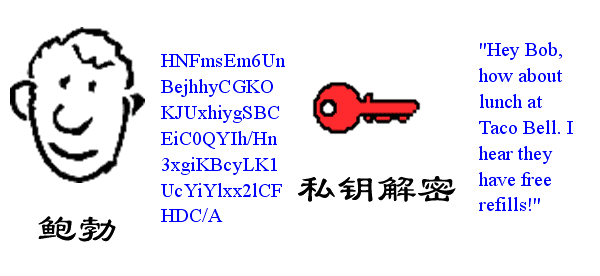

以下用一个小例子解释:

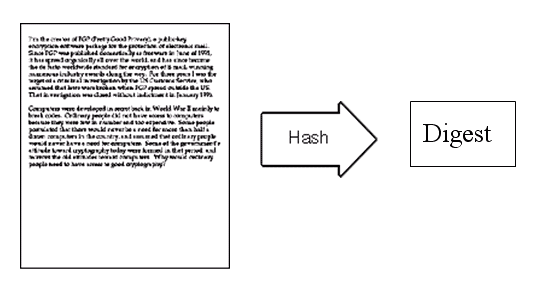

1.

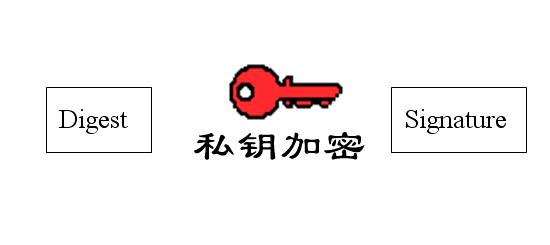

2.

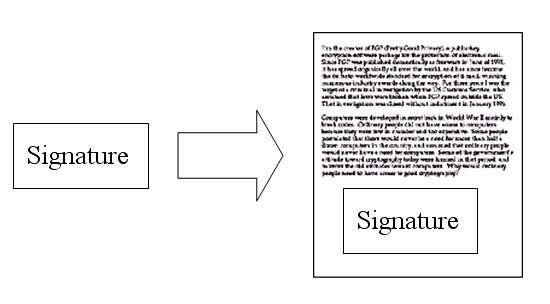

3.

4.

这里要强调的是,只要鲍勃的私钥不泄露,这封信就是安全的,即使落在别人手里,也无法解密。

5.

6.

7.

8.

由此证明,这封信确实是鲍勃发出的。

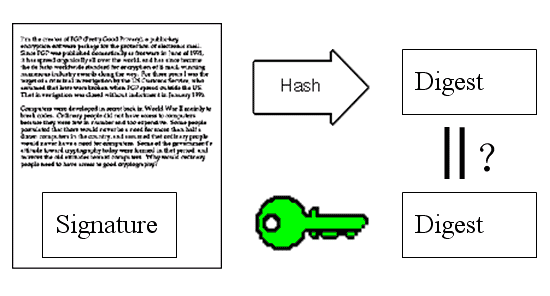

9.

如果两者一致,就证明这封信未被修改过。

10.

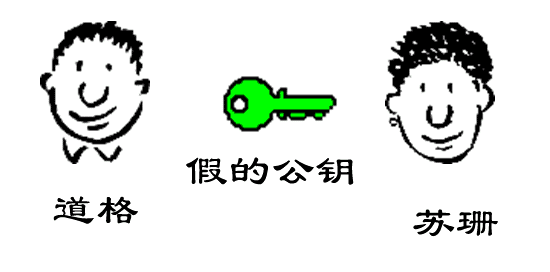

复杂的情况出现了。道格想欺骗苏珊,他偷偷使用了苏珊的电脑,用自己的公钥换走了鲍勃的公钥。此时,苏珊实际拥有的是道格的公钥,但是还以为这是鲍勃的公钥。因此,道格就可以冒充鲍勃,用自己的私钥做成”数字签名”,写信给苏珊,让苏珊用假的鲍勃公钥进行解密。

11.

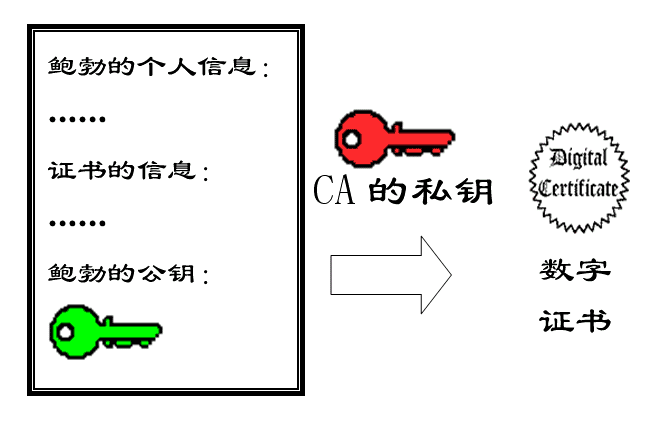

后来,苏珊感觉不对劲,发现自己无法确定公钥是否真的属于鲍勃。她想到了一个办法,要求鲍勃去找 “证书中心”(certificate authority,简称CA),为公钥做认证。证书中心用自己的私钥,对鲍勃的公钥和一些相关信息一起加密,生成 “数字证书”(Digital Certificate)。

12.

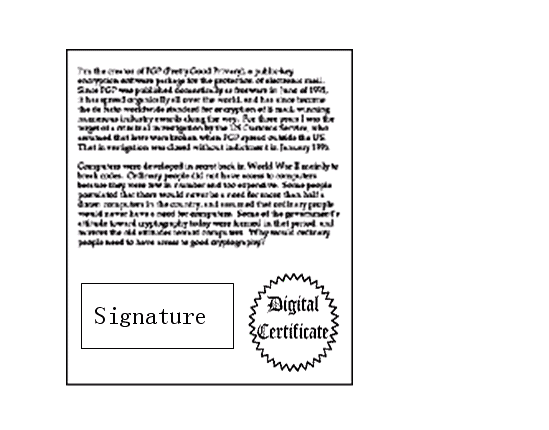

鲍勃拿到数字证书以后,就可以放心了。以后再给苏珊写信,只要在签名的同时,再附上数字证书就行了。

13.

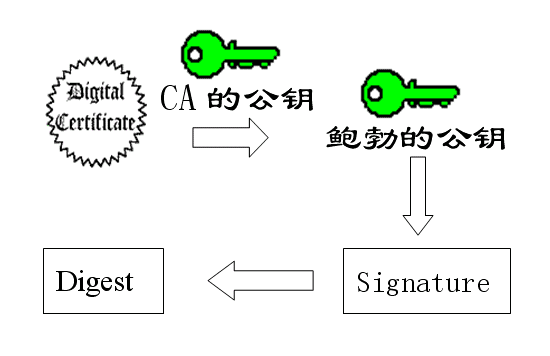

苏珊收信后,用CA的公钥解开数字证书,就可以拿到鲍勃真实的公钥了,然后就能证明”数字签名”是否真的是鲍勃签的。

14.

最后,我们看一个应用”数字证书”的实例:https协议。这个协议主要用于网页加密。

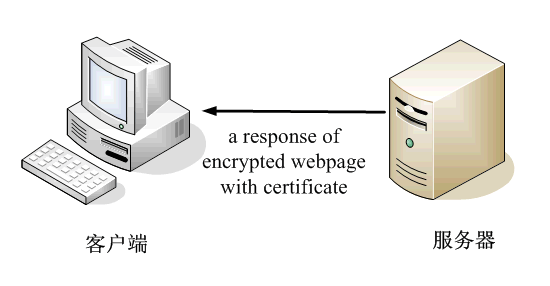

15.

16.

17.

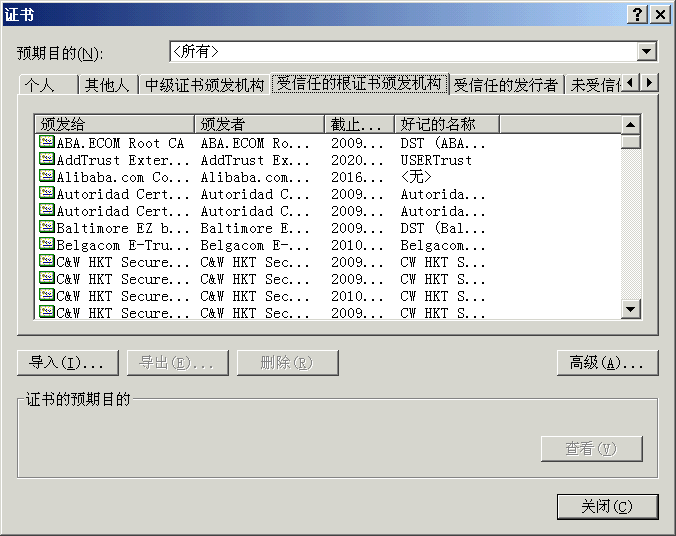

客户端(浏览器)的”证书管理器”,有”受信任的根证书颁发机构”列表。客户端会根据这张列表,查看解开数字证书的公钥是否在列表之内。

18.

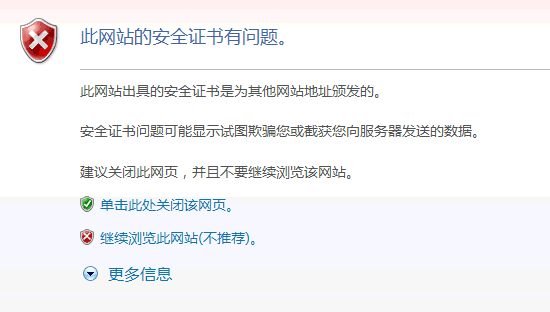

如果数字证书记载的网址,与你正在浏览的网址不一致,就说明这张证书可能被冒用,浏览器会发出警告。

19.

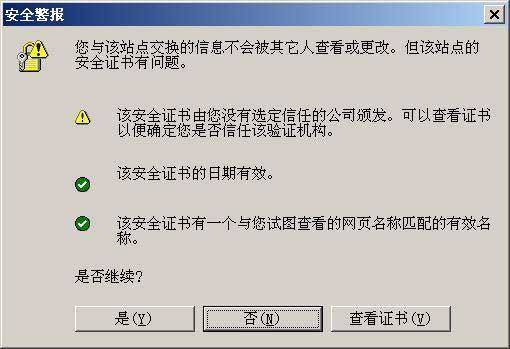

如果这张数字证书不是由受信任的机构颁发的,浏览器会发出另一种警告。

20.

如果数字证书是可靠的,客户端就可以使用证书中的服务器公钥,对信息进行加密,然后与服务器交换加密信息。

Linux 的 SSH

SSH 是每一台 Linux 电脑的标准配置。随着Linux设备从电脑逐渐扩展到手机、外设和家用电器,SSH 的使用范围也越来越广。不仅程序员离不开它,很多普通用户也每天使用。

SSH 具备多种功能,可以用于很多场合。有些事情,没有它就是办不成。

什么是 SSH ?

最早的时候,互联网通信都是明文通信,一旦被截获,内容就暴露无疑。1995年,芬兰学者 Tatu Ylonen 设计了 SSH 协议,将登录信息全部加密,成为互联网安全的一个基本解决方案,迅速在全世界获得推广,目前已经成为 Linux 系统的标准配置。

SSH 是一种网络协议,用于计算机之间的加密登录。如果一个用户从本地计算机,使用 SSH 协议登录另一台远程计算机,我们就可以认为,这种登录是安全的,即使被中途截获,密码也不会泄露。

需要指出的是,SSH 只是一种协议,存在多种实现,既有商业实现,也有开源实现。此处针对的实现是 OpenSSH,它是自由软件,应用非常广泛。(另外,此处只讨论 SSH 在 Linux Shell 中的用法。如果要在 Windows 系统中使用 SSH,会用到另一种软件 PuTTY)

基本用法

SSH 主要用于远程登录。假定你要以用户名 user,登录远程主机 host,只要一条简单命令就可以了。

1 | $ ssh user@host |

如果本地用户名与远程用户名一致,登录时可以省略用户名。

1 | $ ssh host |

SSH的默认端口是22,也就是说,你的登录请求会送进远程主机的22端口。使用 p 参数,可以修改这个端口。

1 | $ ssh -p 2222 user@host |

上面这条命令表示,ssh直接连接远程主机的2222端口。

中间人攻击

SSH 之所以能够保证安全,原因在于它采用了公钥加密。整个过程是这样的:

- 远程主机收到用户的登录请求,把自己的公钥发给用户。

- 用户使用这个公钥,将登录密码加密后,发送回来。

- 远程主机用自己的私钥,解密登录密码,如果密码正确,就同意用户登录。

这个过程本身是安全的,但是实施的时候存在一个风险:如果有人截获了登录请求,然后冒充远程主机,将伪造的公钥发给用户,那么用户很难辨别真伪。因为 不像 https 协议,SSH 协议的公钥是没有证书中心(CA)公证 的,也就是说,都是自己签发的。可以设想,如果攻击者插在用户与远程主机之间( 比如在公共的wifi区域 ),用伪造的公钥,获取用户的登录密码。再用这个密码登录远程主机,那么 SSH 的安全机制就荡然无存了。这种风险就是著名的”中间人攻击”(Man-in-the-middle attack)。

SSH 协议是如何应对的呢?

口令登录

如果你是第一次登录对方主机,系统会出现下面的提示:

1 | $ ssh user@host |

这段话的意思是,无法确认 host 主机的真实性,只知道它的公钥指纹,问你还想继续连接吗?

所谓”公钥指纹”,是指公钥长度较长(这里采用 RSA 算法,长达1024位),很难比对,所以对其进行 MD5 计算,将它变成一个128位的指纹。上例中是 98:2e:d7:e0:de:9f:ac:67:28:c2:42:2d:37:16:58:4d,再进行比较,就容易多了。

很自然的一个问题就是,用户怎么知道远程主机的公钥指纹应该是多少?回答是没有好办法,远程主机必须在自己的网站上贴出公钥指纹,以便用户自行核对。

假定经过风险衡量以后,用户决定接受这个远程主机的公钥。

1 | Are you sure you want to continue connecting (yes/no)? yes |

系统会出现一句提示,表示host主机已经得到认可。

1 | Warning: Permanently added 'host,12.18.429.21' (RSA) to the list of known hosts. |

然后,会要求输入密码。

1 | Password: (enter password) |

如果密码正确,就可以登录了。

当远程主机的公钥被接受以后,它就会被保存在文件 $HOME/.ssh/known_hosts 之中。下次再连接这台主机,系统就会认出它的公钥已经保存在本地了,从而跳过警告部分,直接提示输入密码。

每个 SSH 用户都有自己的 known_hosts 文件,此外系统也有一个这样的文件,通常是 /etc/ssh/ssh_known_hosts,保存一些对所有用户都可信赖的远程主机的公钥。

公钥登录

使用密码登录,每次都必须输入密码,非常麻烦。好在 SSH 还提供了公钥登录,可以省去输入密码的步骤。

所谓”公钥登录”,原理很简单,就是 用户将自己的公钥储存在远程主机上。登录的时候,远程主机会向用户发送一段随机字符串,用户用自己的私钥加密后,再发回来。远程主机用事先储存的公钥进行解密,如果成功,就证明用户是可信的,直接允许登录 shell,不再要求密码。

这种方法要求 用户必须提供自己的公钥。如果没有现成的,可以直接用 ssh-keygen 生成一个:

1 | $ ssh-keygen |

运行上面的命令以后,系统会出现一系列提示,可以一路回车。其中有一个问题是,要不要对私钥设置口令(passphrase),如果担心私钥的安全,这里可以设置一个。

运行结束以后,在 $HOME/.ssh/ 目录下,会新生成两个文件:id_rsa.pub 和 id_rsa。前者是你的公钥,后者是你的私钥。

这时再输入下面的命令,将公钥传送到远程主机host上面:

1 | $ ssh-copy-id user@host |

好了,从此你再登录,就不需要输入密码了。

如果还是不行,就打开远程主机的 /etc/ssh/sshd_config 这个文件,检查下面几行前面”#”注释是否取掉。

1 | RSAAuthentication yes |

然后,重启远程主机的ssh服务。

1 | // ubuntu系统 |

authorized_keys文件

远程主机将用户的公钥,保存在登录后的用户主目录的 $HOME/.ssh/authorized_keys 文件中。公钥就是一段字符串,只要把它追加在 authorized_keys 文件的末尾就行了。

这里不使用上面的 ssh-copy-id 命令,改用下面的命令,解释公钥的保存过程:

1 | $ ssh user@host 'mkdir -p .ssh && cat >> .ssh/authorized_keys' < ~/.ssh/id_rsa.pub |

这条命令由多个语句组成,依次分解开来看:

- “$ ssh user@host”,表示登录远程主机;

- 单引号中的 mkdir .ssh && cat >> .ssh/authorized_keys,表示登录后在远程 shell 上执行的命令;

- “$ mkdir -p .ssh”的作用是,如果用户主目录中的 .ssh 目录不存在,就创建一个;

- ‘cat >> .ssh/authorized_keys’ < ~/.ssh/id_rsa.pub 的作用是,将本地的公钥文件 ~/.ssh/id_rsa.pub,重定向追加到远程文件 authorized_keys 的末尾。

写入 authorized_keys 文件后,公钥登录的设置就完成了。

说明

本文参考 阮一峰博客 整理。